Автор статьи: Анастасия Тетерева

- Что такое Континент АП

- Функции Континент АП

- Первичная настройка Континент АП

- Регистрация Континент АП

- Настройка профилей подключения

- Управление сертификатами

- Управление списками отзыва сертификатов

- Итоги: пошаговая настройка Континент АП 4

Удалённый доступ к корпоративной сети — одна из самых уязвимых точек ИТ-инфраструктуры. Без надёжной защиты он быстро превращается во входную дверь для утечек данных и компрометации учётных записей.

Континент АП 4 — сертифицированное СКЗИ для организации защищённого удалённого доступа через ВПН (VPN — виртуальная частная сеть) с шифрованием по ГОСТ, которое закрывает эти угрозы.

В этой статье мы подготовили базовый путеводитель по настройке Континент АП 4, который поможет сориентироваться в ключевых этапах запуска программы. Материал послужит хорошей отправной точкой, чтобы вы могли наметить план действий по защите подключения к вашей корпоративной сети.

Что такое Континент АП

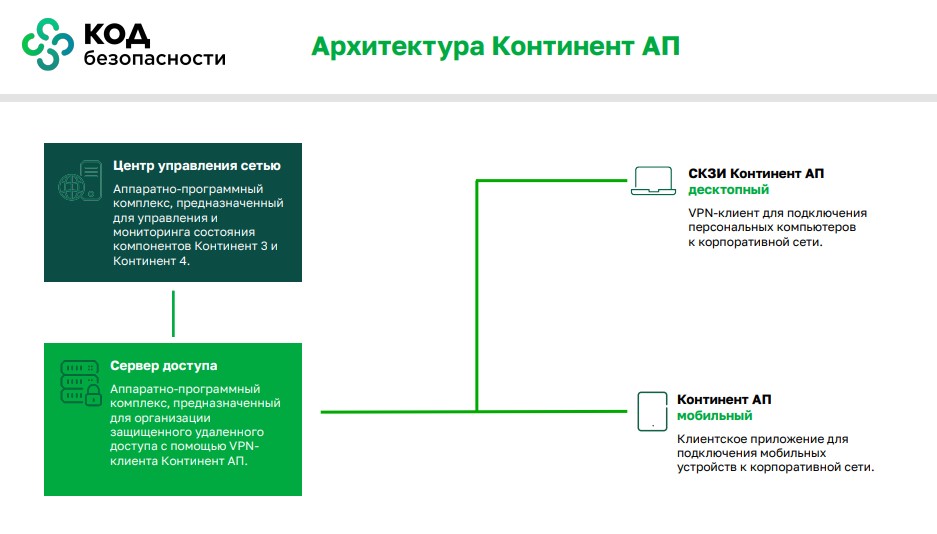

Это клиентское программное обеспечение компании «Код Безопасности» для организации защищённого удалённого доступа к корпоративной сети с шифрованием по ГОСТ. Поддерживает все популярные ОС: Windows, Linux, Android, iOS.

Решение полностью соответствует политике импортозамещения, официально включен в Единый реестр российского ПО, разрешён для использования в государственных информационных системах и на объектах критической инфраструктуры и подтверждает защиту информации классов КС1–КС3.

✅ Сертификаты ФСБ:

- СКЗИ Континент АП 4 (исполнения 1, 2, 3,10) — сертификат до 31.12.2026

- СКЗИ Континент АП 4 (исполнение 4,5,6) — сертификат до 30.03.2027

Континент АП на практике

Это программный ключ, который создает персональный защищенный канал между вашим компьютером и корпоративной сетью. Чтобы этот канал заработал, программа на ноутбуке сотрудника связывается со специальным «центром управления» в вашем офисе — сервером доступа (СД).

Вместе они создают единую систему шифрования, которая гарантирует, что ни одно письмо или документ не будут перехвачены или прочитаны посторонними во время передачи через обычный интернет.

Кому подходит:

- Удаленным сотрудникам для стабильного и безопасного доступа к внутренним рабочим ресурсам, корпоративной почте и документам из любой точки мира.

- Бизнесу и партнерам для организации защищенного взаимодействия с информационными системами вашей компании в роли внешнего контрагента.

- Системным администраторам для безопасного удаленного управления критически важной ИТ-инфраструктурой через надежно зашифрованный канал.

- Госслужащим для полноценной работы в защищенных контурах государственных информационных систем (ГИС) с полным соблюдением законодательства по импортозамещению.

Функции Континент АП

Эти функции делают продукт мощным инструментом для обеспечения целостности и конфиденциальности корпоративных данных.

| Функция | Что делает | Для чего нужно |

|---|---|---|

| Шифрование трафика |

Шифрует весь сетевой трафик между ПК пользователя и узлом компании по ГОСТ |

Защитите данные при передаче по недоверенным сетям в интернете |

| Аутентификация по сертификату |

Требует клиентский цифровой сертификат и доверие к удостоверяющему центру (УЦ) |

Гарантируйте, что в сеть попадает только уполномоченный пользователь |

| Создание защищённого ВПН |

Поднимает защищённый туннель к серверу доступа/криптошлюзу |

Организуйте удалённое рабочее место как в офисе |

| Привязка к политикам доступа |

Применяет заданные администратором политики к подключению пользователя |

Ограничивайте, какие ресурсы сети доступны конкретному сотруднику |

| Связь с системой управления цифровыми сертификатами, т.е работа с инфраструктурой открытых ключей (PKI) |

Использует инфраструктуру открытых ключей (сертификаты, корневые ключи) |

Управляйте доступом и ключами централизованно |

| Работа со списками отзыва (CRL) |

Проверяет сертификаты на отзыв по спискам |

Блокируйте скомпрометированные или просроченные сертификаты |

| Сбор служебной информации |

Передаёт на сервер техническую/журнальную информацию о сессии |

Мониторьте подключения и аудит действий на стороне службы информационной безопасности (ИБ) |

Первичная настройка Континент АП

Весь процесс укладывается в 8 последовательных шагов:

- Установите ПО на устройство.

- Зарегистрируйте и активируйте лицензию.

- Настройте профили подключения к корпоративной сети.

- Получите сертификаты безопасности для работы системы.

- Установите корневые и пользовательские сертификаты.

- Установите сертификаты сервера.

- При необходимости установите списки отзыва сертификатов (CRL).

- Задайте рабочие параметры ПО.

После установки СКЗИ запускается самостоятельно при включении компьютера. По умолчанию программа остаётся в свернутом виде.

Вы увидите маленькую иконку в панели задач. Чтобы запустить ПО, откройте его через меню «Пуск» или дважды щёлкните по значку программы.

После запуска откроется основное окно, а в области уведомлений появится значок программы.

Через контекстное меню значка можно:

- подключиться по профилю по умолчанию;

- разорвать текущее соединение или выбрать другое;

- открыть настройки программы;

- закрыть приложение (соединение при этом сохранится).

Двойной щелчок по значку в панели задач включает или отключает соединение по профилю по умолчанию.

Регистрация Континент АП

Перед началом работы необходимо зарегистрировать программное обеспечение и получить лицензию. Регистрация необходима для полноценной работы подключений и использования сертификатов безопасности.

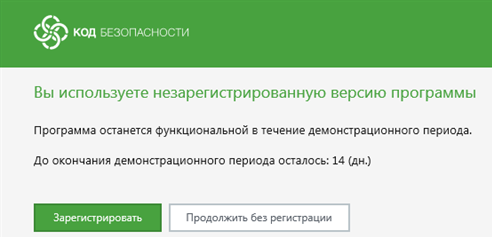

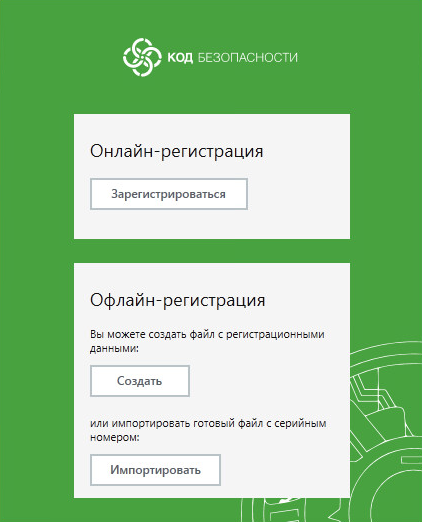

Доступны два варианта: онлайн и офлайн. Если ПО не зарегистрировано, при запуске она предложит пройти регистрацию на сервере компании «Код Безопасности».

Демо-режим работает 14 дней с момента установки. Оставшееся время можно посмотреть в разделе «О программе».

Если за этот срок регистрацию не выполнить, при каждом запуске будет появляться напоминание. При отказе от регистрации работа СКЗИ прекращается.

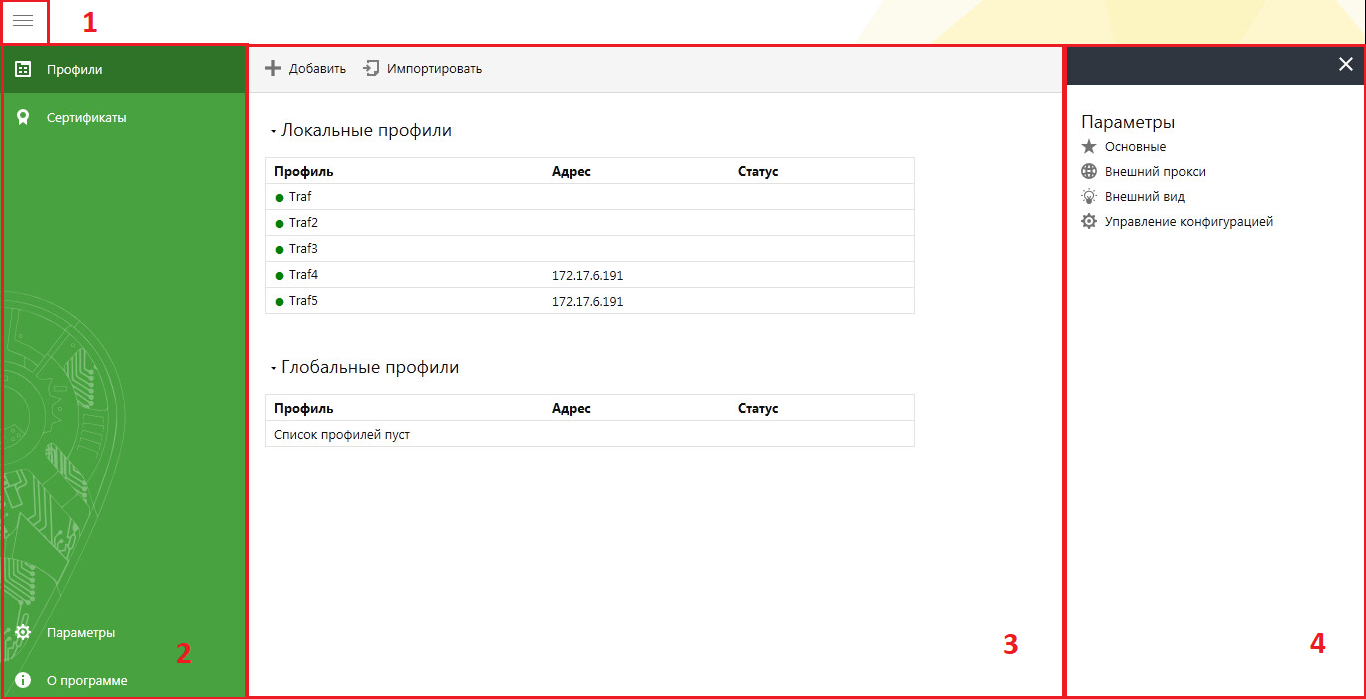

Настройка профилей подключения

Для подключения к серверу доступа и организации соединения в Континент АП 4 используется профиль подключения. Его можно создать вручную или импортировать из файла.

|

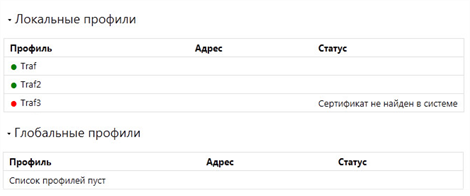

Профили бывают глобальные и локальные. Глобальный доступен всем пользователям и требует запуска программы от имени администратора. Локальный видит только тот, кто его создал. Глобальные профили требуют прав администратора, локальные — обычного пользователя.

Создание профиля сводится к настройке адреса сервера, версии протокола, порта и способа аутентификации. Профиль можно отредактировать или удалить, если он не используется в активном соединении.

Цвет индикатора рядом с профилем показывает состояние:

- зеленый — все настроено правильно,

- красный — есть ошибка.

Управление сертификатами

Ключевой элемент настройки защищённого удалённого доступа. Процесс управления сертификатами включает следующие шаги:

- Создание запроса на сертификат. Пользователь или администратор создает запрос на сертификат, включающий информацию о субъекте.

- Выдача сертификата. Сертификатный центр (ЦС) проверяет запрос и, при его одобрении, выдает сертификат.

- Установка сертификата. Полученный сертификат устанавливается на устройстве пользователя или сервере.

Корневые, пользовательские и серверные сертификаты. Запрос на сертификат пользователь создает в Континент АП 4 по требованию администратора безопасности. В процессе автоматически генерируется закрытый ключ, который сохраняется на выбранный носитель.

В качестве ключевых носителей подойдут флешки, токены, смарт-карты и аппаратные идентификаторы. Сам запрос сохраняется файлом и передается администратору, в том числе по почте или через интернет.

Тип запроса, хранилище сертификата и параметры ключа. Эти параметры зависят от сценария использования и политики безопасности. После завершения мастер создает ключ, запрашивает пароль и завершает формирование запроса. Готовый файл передают администратору для выпуска сертификата.

Управление списками отзыва сертификатов

Списки отзыва сертификатов (CRL) показывают, какие сертификаты больше нельзя использовать, потому что они стали небезопасными или их отозвали.

Что важно делать:

- Обновляйте списки регулярно. Так ваша система будет знать, какие сертификаты недействительны.

- Включите автоматическое обновление. Пусть система сама загружает новые списки, чтобы снизить риск использования недействительных сертификатов.

- Проверяйте каждый сертификат по свежим спискам отзыва. Если использовать старые данные, проверка бессмысленна.

Итоги: пошаговая настройка Континент АП 4

Выделили 8 основных шагов по настройке Континент АП 4, чтобы вы могли подготовить защищённое подключение и избежать типичных ошибок на старте.

Шаг 1. Установите Континент АП на устройство

Скачайте дистрибутив и установите ПО на рабочую станцию пользователя. После установки СКЗИ автоматически добавляется в автозагрузку и запускается при старте операционной системы.

Шаг 2. Зарегистрируйте и активируйте лицензию

При первом запуске выполните регистрацию ПО. Доступны онлайн- и офлайн-варианты активации. Без регистрации программа работает в демо-режиме 14 дней, после чего подключения блокируются.

Шаг 3. Создайте или импортируйте профиль подключения

Для организации соединения необходимо создать профиль подключения:

- укажите адрес сервера доступа или узла безопасности;

- выберите версию протокола и порт;

- задайте способ аутентификации.

Профиль можно создать вручную или импортировать из файла, полученного от администратора.

Шаг 4. Подготовьте сертификаты безопасности

Для работы требуются:

- корневой сертификат удостоверяющего центра;

- пользовательский сертификат;

- сертификат сервера доступа.

Если сертификат ещё не выдан, пользователь формирует запрос на сертификат прямо в программе и передаёт его администратору для выпуска.

Шаг 5. Установите сертификаты на устройство

После получения сертификатов установите их в соответствующее хранилище. Закрытый ключ сохраняется на выбранный носитель: флешку, токен, смарт-карту или аппаратный идентификатор.

Шаг 6. Настройте проверку списков отзыва (CRL)

Добавьте актуальные списки отзыва сертификатов и при необходимости включите автоматическое обновление CRL. Это позволит блокировать скомпрометированные или отозванные сертификаты при подключении.

Шаг 7. Проверьте профиль подключения

Убедитесь, что индикатор профиля отображается зелёным цветом. Красный индикатор означает ошибку в настройках адреса, сертификатов или параметров подключения.

Шаг 8. Подключитесь к корпоративной сети

Запустите соединение двойным щелчком по значку Континент АП или через контекстное меню. После успешного подключения пользователь получает доступ только к тем ресурсам сети, которые разрешены политиками безопасности.

Хотите быть в курсе самых важных изменений в ИТ? Мы делимся актуальным опытом и свежими новостями в нашем блоге.

Так же подготовили для вас подборку материалов, которые помогут разобраться в нюансах безопасности и защитить ваш бизнес от лишних рисков:

|

❖ Защита данных: что такое СКЗИ и зачем это нужно бизнесу ❖ Программные средства защиты информации ❖ Что нужно для открытия бизнеса: обязательные программы и техника |

Технические нюансы вызывают вопросы? Просто позвоните нам по номеру 8 (800) 200-08-60 или напишите на sales.s@softline.com. Специалисты с заботой отнесутся к вашему запросу и помогут подобрать именно то, что идеально впишется в вашу инфраструктуру и решит задачи бизнеса.

Мы здесь, чтобы сделать ваш выбор простым, а защиту — надежной.